Đám mây riêng ảo là gì?

Đám mây riêng ảo của Amazon (Amazon VPC) là một dịch vụ cho phép bạn khởi chạy các tài nguyên AWS trong một mạng ảo được cách ly hợp lý do bạn xác định. Bạn có toàn quyền kiểm soát môi trường mạng ảo của mình, bao gồm chọn dải địa chỉ IP, tạo mạng con và định cấu hình bảng định tuyến và cổng. Bạn có thể sử dụng cả IPv4 và IPv6 cho hầu hết các tài nguyên trong đám mây riêng ảo của mình, mang lại khả năng bảo mật chặt chẽ và dễ dàng truy cập vào các tài nguyên và ứng dụng.

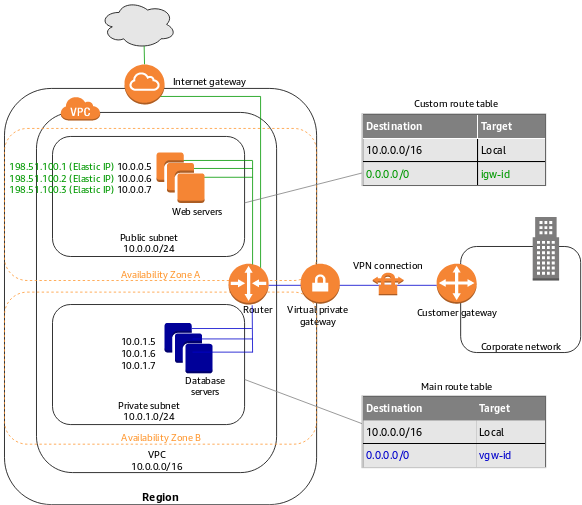

Là một trong những dịch vụ. Một dịch vụ nền tảng của AWS, Amazon VPC có thể dễ dàng tùy chỉnh cấu hình mạng của VPC. Bạn có thể tạo một mạng con công khai cho các máy chủ web có truy cập Internet. Dịch vụ này cũng cho phép bạn đặt các hệ thống phụ trợ, chẳng hạn như máy chủ ứng dụng hoặc cơ sở dữ liệu, trên một mạng con riêng mà không cần truy cập internet. Với Amazon VPC, bạn có thể sử dụng nhiều lớp bảo mật, bao gồm các nhóm bảo mật và danh sách kiểm soát truy cập mạng, để giúp kiểm soát quyền truy cập vào các phiên bản Amazon EC2 trong mỗi mạng con.

Các thành phần của VPC

Khối địa chỉ IPv4 và IPv6

Dải địa chỉ IP của VPC được xác định bằng các khối Định tuyến liên miền không phân loại (CIDR). Bạn có thể thêm khối CIDR chính và phụ vào VPC nếu khối CIDR phụ có cùng dải địa chỉ với khối chính.

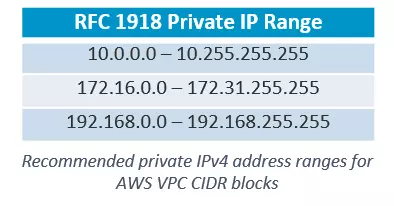

AWS khuyên bạn nên sử dụng khối CIDR từ dải địa chỉ riêng được xác định trong RFC 1918:

Subnet

Subnet, được hiểu là mạng con (virtual subnet). Sau khi bạn tạo VPC, bạn có thể thêm một hoặc nhiều mạng con (mạng con) trong mỗi Vùng sẵn sàng. Khi tạo mạng con, bạn cần chỉ định khối CIDR cho mạng con đó. Mỗi mạng con phải nằm hoàn toàn trong một Vùng sẵn sàng và không thể mở rộng sang các vùng khác. Vùng sẵn sàng là các vị trí riêng biệt được thiết kế để tách biệt khỏi các sự cố ở các khu vực khác.

Có hai loại mạng con:

- Mạng con công cộng: là các mạng con được định tuyến đến cổng Internet mạng lưới. Các phiên bản trong mạng con công cộng có thể giao tiếp với internet thông qua địa chỉ IPv4 (địa chỉ IPv4 công cộng hoặc địa chỉ IP đàn hồi).

- Mạng con riêng tư: Ngược lại với mạng con công khai, mạng con riêng tư là mạng con không được định tuyến đến cổng Internet. Bạn không thể truy cập các phiên bản trên mạng con riêng tư từ Internet.

Bảng định tuyến

Bảng định tuyến bao gồm một bộ quy tắc (được gọi là tuyến đường) được sử dụng để xác định tuyến đường và đích đến.

Kết nối Internet

- Cổng Internet: là thành phần cho phép giao tiếp giữa VPC và Internet. Nói cách khác, các máy chủ trong VPC muốn giao tiếp với Internet thì cần có Internet Gateway.

- NAT Gateway: là thành phần cho phép các máy chủ ảo trong mạng. Có thể kết nối với internet hoặc các dịch vụ AWS khác, nhưng ngăn kết nối internet với máy chủ.

- NAT instance: là máy chủ ảo mà chúng ta đã tạo. Đầu ra và quản lý giống như cổng NAT. Bạn có thể tham khảo sự khác biệt giữa NAT Gateway và NAT Instance được mô tả chi tiết tại đây

Địa chỉ IP đàn hồi

Là địa chỉ IPv4 công khai sử dụng Kết nối được từ Internet cho :

- Phiên bản EC2

- Giao diện mạng đàn hồi AWS (ENI)

- Một số dịch vụ khác yêu cầu địa chỉ IP công cộng

Bảo mật mạng/mạng con

AWS cung cấp hai tính năng có thể dùng để tăng cường bảo mật VPC: Nhóm bảo mật và ACL mạng.

- Nhóm bảo mật kiểm soát lưu lượng truy cập vào và ra đối với các phiên bản

- ACL mạng giúp kiểm soát luồng truy cập vào và từ các mạng con .

Một số dịch vụ mạng khác

- Mạng riêng ảo (VPN)

- Kết nối trực tiếp giữa các VPC (VPC peering)

- Cổng

- Phiên phản chiếu

Một số tình huống VPC thường được sử dụng

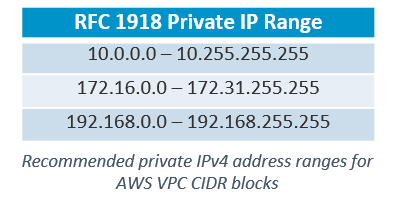

Tình huống 1 – VPC chỉ có một mạng con công cộng

h3 >

Thông tin chi tiết: https://docs.aws.amazon.com/vpc/latest/userguide/VPC_Scenario1.html

Kịch bản 2 – với VPC mạng con công khai và riêng tư (NAT)

Chi tiết: https://docs.aws.amazon.com/vpc/latest/userguide/VPC_Scenario2.html

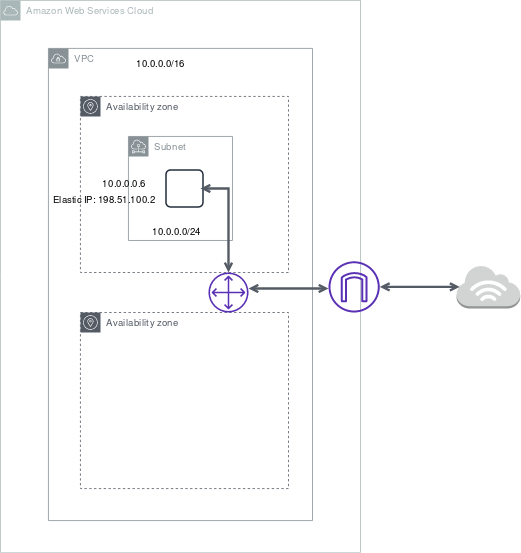

Kịch bản 3 – với mạng con công khai và quyền truy cập VPC cho mạng con riêng tư và AWS VPN site-to-site

Chi tiết: https://docs.aws.amazon.com/vpc/latest/userguide/VPC_Scenario3.html

Kịch bản 4 – VPC có mạng con riêng và chỉ truy cập AWS Site-to-Site VPN

Chi tiết: https://docs.aws.amazon.com/vpc /latest/ userguide/VPC_Scenario4.html

Tạo VPC

Tạo 2 mạng con công cộng ở 2 vùng khả dụng khác nhau

Trong phần tạo của chúng tôi, mạng con lab-larchitect-public-a – East-1a:

Tạo mạng con lab-larchitect-public-b trong us-east-1b:

Tạo bảng định tuyến tùy chỉnh

Chỉ định các mạng con cho bảng định tuyến mới tạo:

strong>

Tạo cổng Internet

Đính kèm với VPC:

>strong>Gán cổng Internet cho bảng định tuyến:

Tạo ACL mạng cho mạng con công khai

Gán ACL cho 2 mạng con:

Tạo một nhóm bảo mật

Tạo phiên bản EC2 và đính kèm SG mới tạo

Cài đặt nginx và sử dụng ip mạng công cộng của phiên bản để xem kết quả

.